渗透学习资料

7个文件

-

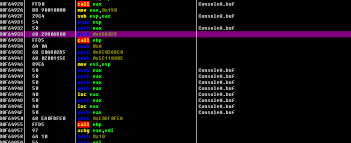

Windows免杀(也叫Windows绕过杀软)是指在Windows操作系统中,通过各种手段绕过或规避杀毒软件、反病毒工具或安全防护系统的检测,使恶意程序能够成功执行而不被检测或阻止。这种技术广泛应用于渗透测试、网络攻击、恶意软件开发和网络安全研究等领域。

Windows免杀(也叫Windows绕过杀软)是指在Windows操作系统中,通过各种手段绕过或规避杀毒软件、反病毒工具或安全防护系统的检测,使恶意程序能够成功执行而不被检测或阻止。这种技术广泛应用于渗透测试、网络攻击、恶意软件开发和网络安全研究等领域。

免杀技术的核心目标是规避杀软的检测机制,以下是几种常见的免杀方式:

1. 代码混淆

• 通过改变恶意代码的结构、名称、参数、字符串等,来避免被已知的签名特征库检测到。混淆后的恶意程序功能不变,但它的外观或行为变得与原程序大不相同。

2. 加密与编码

• 将恶意程序进行加密或编码,使得其初始执行时不会被反病毒软件识别。一旦程序被执行,恶意行为才会发生。这类技术通常会使用多种加密算法,甚至是动态解密技术。

3. 反沙盒检测

• 反沙盒技术可以让恶意程序检测自己是否运行在虚拟环境中(例如,沙盒检测)。如果程序判断自己在沙盒环境中运行,可能会选择不执行恶意行为,从而避开检测。

4. 自删除或延时执行

• 恶意程序可以设计成在首次执行时自我删除或者延时激活恶意行为,目的是防止被即时检测。即便病毒进入系统,可能在某个延迟后才会表现出攻击行为。

5. 使用合法工具

• 有些攻击者会利用合法的系统工具(如PowerShell、WMI、Regsvr32等)执行恶意代码,因为这些工具本身被系统认为是“安全”的,不容易被杀软拦截。

6. 签名伪装

• 恶意软件可以伪造合法的数字签名,使得程序看起来像是来自可信的来源,绕过基于签名的检测机制。

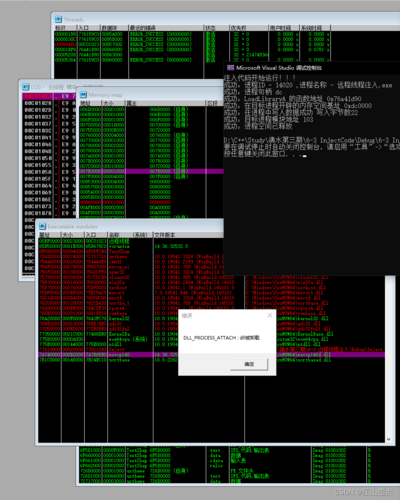

7. 内存注入与进程注入

• 攻击者通过将恶意代码注入到正常进程的内存中执行,使得这些代码在正常进程的上下文中运行,避免了文件级别的检测。

8. 多态与变种技术

• 恶意程序使用变种技术,每次生成不同的样式(如多态病毒),从而让每次攻击的行为表现不同,难以被静态检测工具捕捉。

免杀技术的应用:

• 渗透测试与红队:专业的安全测试人员可能会使用免杀技术来模拟真实攻击,评估网络防御的有效性。

• 黑客攻击:攻击者可能会通过免杀技术来避免被目标系统的安全软件拦截,成功植入恶意软件。

• 恶意软件开发:恶意软件开发者会利用免杀技术来绕过防病毒软件的监控,确保恶意软件可以在目标计算机上隐蔽运行。

防御措施:

• 行为分析:许多现代的防病毒软件已经从传统的签名检测转向行为分析,能够识别不依赖签名的可疑活动。

• 沙盒技术:通过将程序放在一个虚拟的环境中运行,检测其是否有恶意行为。

• 白名单与黑名单:将可信的应用程序列入白名单,拒绝未知或不受信任的程序执行。

• 多重身份验证与数据加密:加强数据保护措施,即使恶意程序能够突破外围安全防护,也难以获取有价值的敏感信息。

在网络安全领域,免杀技术的应用是对抗和防御的核心之一。了解这些技术可以帮助安全专家加强防护策略,同时也提醒普通用户加强网络安全意识和工具的更新,防止遭遇攻击。 -

-

-

-

-

护网行动是指通过技术手段和策略保护网络系统、数据及基础设施免受攻击、入侵或破坏的综合性安全防护工作。在中国,"护网行动"特指公安部组织的年度网络安全攻防演练,旨在检验企业、机构的关键信息基础设施安全能力,通过模拟真实攻击提升防御水平。

护网行动是指通过技术手段和策略保护网络系统、数据及基础设施免受攻击、入侵或破坏的综合性安全防护工作。在中国,"护网行动"特指公安部组织的年度网络安全攻防演练,旨在检验企业、机构的关键信息基础设施安全能力,通过模拟真实攻击提升防御水平。

---

### 护网涉及的核心技术领域

学习护网技术需涵盖以下关键方向:

#### 1. 网络基础与协议分析

- 重点:TCP/IP、HTTP/HTTPS、DNS等协议原理,网络拓扑与数据包分析。

- 工具:Wireshark、tcpdump、Burp Suite。

- 学习目标:理解网络通信机制,识别异常流量。

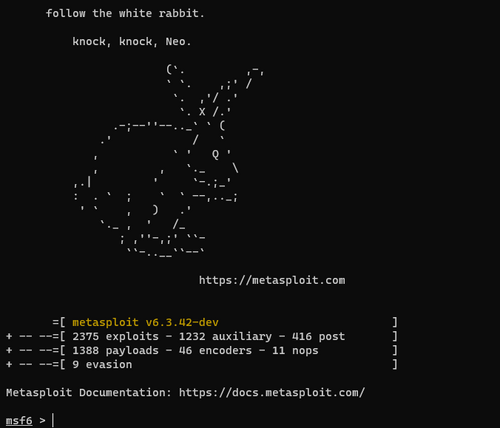

#### 2. 渗透测试与漏洞利用

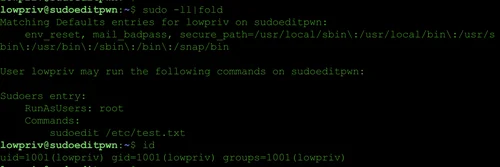

- 内容:Web漏洞(SQL注入、XSS、CSRF)、系统漏洞(缓冲区溢出、提权)、漏洞扫描与利用。

- 工具:Metasploit、Nmap、Sqlmap、OWASP ZAP。

- 认证:CEH(道德黑客认证)、OSCP(渗透测试认证)。

#### 3. 防御技术

- 防火墙与WAF:配置策略,识别恶意流量(如Cloudflare WAF、ModSecurity)。

- 入侵检测/防御系统(IDS/IPS):Snort、Suricata规则编写。

- 终端防护:EDR(端点检测与响应)、病毒查杀技术。

#### 4. 日志分析与威胁狩猎

- 技术:SIEM(安全信息与事件管理)系统使用,如Splunk、ELK Stack。

- 实战:通过日志分析攻击痕迹,追踪APT(高级持续性威胁)。

#### 5. 应急响应与溯源

- 流程:漏洞修复、攻击阻断、取证分析、溯源攻击路径。

- 工具:Volatility(内存取证)、Autopsy(磁盘取证)。

#### 6. 安全意识与合规

- 法规:等保2.0、GDPR、网络安全法。

- 演练:参与CTF比赛、模拟护网红蓝对抗。

---

### 学习路径建议

1. 基础阶段

- 学习网络原理、Linux/Windows系统管理、Python/Shell脚本。 - 入门书籍:《网络安全入门实践》《Metasploit渗透测试指南》。

2. 实战提升

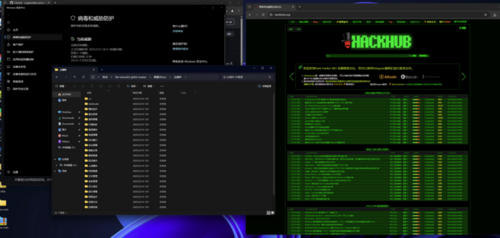

- 在靶场(如DVWA、Hack The Box)练习渗透与防御。

- 参与漏洞赏金计划(Bug Bounty)积累经验。

3. 专项深入

- 选择细分领域(如Web安全、逆向工程)深入研究。

- 学习二进制安全(IDA Pro、Ghidra)或密码学应用。

4. 认证与社区

- 考取CISP-PTE、CISSP等认证。

- 关注安全社区(FreeBuf、奇安信攻防社区),参与行业会议。

---

### 资源推荐

- 在线平台:Cybrary、极客时间、攻防世界(CTF训练)。

- 靶场环境:Metasploitable、OWASP WebGoat。

- 开源工具:Nessus(漏洞扫描)、Cuckoo Sandbox(恶意软件分析)。

护网技术需持续跟进最新攻防手段,建议通过实战演练(如参与护网行动、企业SRC)深化技能,同时关注云安全、AI安全等新兴领域。 -